Если вы когда‑нибудь слышали о 51% атаке, но не знали, что происходит "под капотом", эта статья разложит всё по полочкам. Мы посмотрим, как злоумышленник получает контроль над сетью, какие последствия это может иметь и какие меры помогают держать сеть в безопасности.

Что такое 51% атака

51% атака это попытка захватить более половины вычислительной мощности (хешрейта) или доли стейкинга в децентрализованной сети, чтобы влиять на её консенсусный механизм. При наличии такого контроля атакующий может переписывать историю транзакций, проводить двойную трату и блокировать новые блоки.

Ключевой элемент - блокчейн цепочка блоков, защищённая криптографией и распределённым консенсусом. Безопасность блокчейна напрямую зависит от того, насколько равномерно распределён его хешрейт между независимыми участниками.

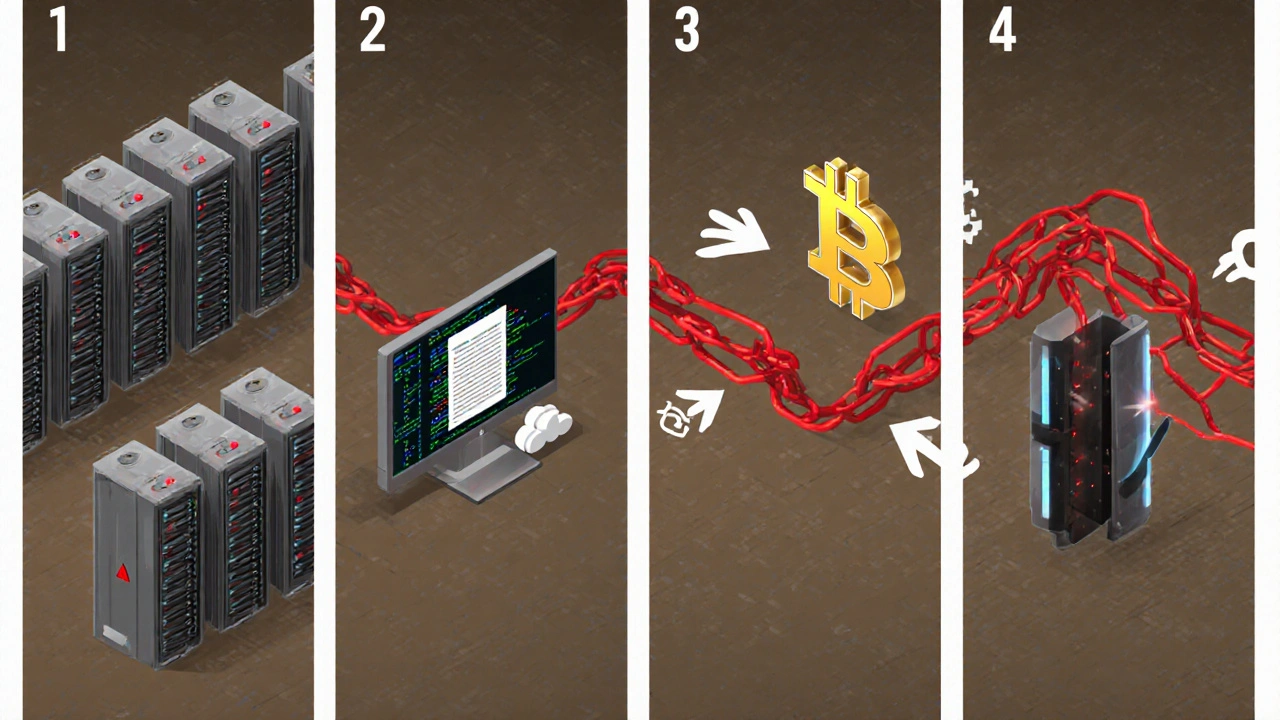

Как атакующий захватывает контроль

- Накопление вычислительных ресурсов. Злоумышленник либо покупает собственные майнинговые фермы, либо арендует их в облачных сервисах, пока его доля не превысит 51% от общего хешрейта.

- Синхронизация с сетью. Атакующий запускает свои узлы (узел программное обеспечение, поддерживающее работу в сети блокчейна) и начинает участвовать в процессе создания новых блоков.

- Построение альтернативной цепи. После получения контроля атакующий может начать генерировать собственную ветку цепи, игнорируя некоторые транзакции или добавляя свои.

- Переключение сети. Поскольку у него более 50% вычислительной мощности, сеть признаёт его цепочку более длинной и, соответственно, более достоверной, автоматически переключаясь на неё.

Последствия 51% атаки

- двойная трата повторное расходование одной и той же монеты после её «удаления» из основной цепи - самая известная угроза. Злоумышленник отправляет монеты получателю, а затем переписывает историю, делая транзакцию недействительной.

- Блокировка транзакций. Атакующий может отклонять новые блоки, заставляя пользовательские операции ждать бесконечно.

- Потеря доверия инвесторов. Если сеть часто подвергается 51% атакам, её цена падает, а пользователи переходят к более надёжным альтернативам.

Отличия в Proof‑of‑Work и Proof‑of‑Stake

В зависимости от консенсусного механизма способы проведения 51% атаки различаются. Ниже сравнение ключевых параметров.

| Показатель | Proof‑of‑Work (PoW) | Proof‑of‑Stake (PoS) |

|---|---|---|

| Что нужно контролировать | Хешрейт сети | Доля стейкинга (токены) |

| Стоимость захвата 51% | Требует мощных майнинговых фермеров, электроэнергии | Необходимо приобрести более половины всех токенов, что часто дороже |

| Возможные последствия | Двойная трата, «переписывание» блоков | Снижение ставок, «жаргон» - slashing (штрафы) за злой акт |

| Защита | Увеличение распределения хешрейта, ASIC‑резистентные алгоритмы | Механизмы «случайного выбора валидаторов», долги штрафов |

Как защититься от 51% атаки

- Децентрализация майнинга. Поощрение мелких фермеров, поддержка многообразных алгоритмов (ex. Equihash, RandomX).

- Публичный аудит хешрейта. Платформы мониторинга (например, PoolWatch служба отслеживания распределения мощностей майнинг‑пулов) позволяют быстро обнаружить аномалии.

- Внедрение гибридных консенсусов. Некоторые сети используют PoW + PoS одновременно, усложняя задачу захвата обеих долей.

- Механизмы наказания в PoS. За попытку двойной траты могут быть применены штрафы (slashing), которые уничтожают часть токенов атакующего.

- Регулярные обновления протокола. Протоколы могут внедрять новые правила, такие как «checkpoint» - контрольные точки, фиксирующие состояние цепи.

Примеры известных 51% атак

В реальной истории уже были несколько заметных случаев:

- Bitcoin Gold (2018). Атакующий контролировал более 51% хешрейта, что привело к двойным тратам на сумму около 18000USD.

- Ethereum Classic (2019). Несколько атак в течение нескольких месяцев, каждая из которых пыталась переписать несколько блоков.

- Vertcoin (2018). На короткое время атакующий получил контроль над майнинг‑пулом, но сообщество быстро перераспределило мощности.

Все эти инциденты показывают, что даже крупные сети могут быть уязвимы, пока их распределение мощностей остаётся недостаточно равномерным.

Часто задаваемые вопросы

Можно ли полностью избежать 51% атаки?

Нельзя гарантировать 100% защиту, но высокий уровень децентрализации и механизмы наказаний значительно снижают вероятность успешной атаки.

Влияет ли размер сети на риск атаки?

Да. Чем больше сеть и чем более распределён её хешрейт, тем сложнее собрать 51% мощности.

Какая роль майнинг‑пулов в защите?

Пулы концентрируют мощности, что может повысить риск, но они также предоставляют прозрачность и позволяют сообществу быстро реагировать на аномалии.

Что такое «slashing» в PoS?

Это автоматический штраф в виде заморозки части стейка валидатора за попытку нарушить правила консенсуса, например, провести двойную трату.

Можно ли восстановить средства после нападения?

Если атакующий успел успешно выполнить двойную трату, оригинальные монеты могут стать недействительными, и их восстановление практически невозможно.